HoneyPot auf Telegram: Wie erkennt man Betrüger

Wir erzählen dir, wie man häufig Krpto-Anfänger mit HoneyPot auf Telegram betrügt. Wie man solchen Betrug erkennt und Manipulationen von Betrügern vermeidet erfährst du hier.

Die Kryptowährungsindustrie ist leider zu einem fruchtbaren Boden für HoneyPot-Systeme geworden. Skrupellose Marktteilnehmer spielen geschickt auf FOMO und der Gier von Benutzern, sie wollen so schnell wie möglich von Investitionen profitieren.

Telegram ist in letzter Zeit zu einer großartigen Plattform geworden, um alle Arten von Minispielen und Anwendungen für Kryptowährung zu starten. Die Interaktion mit der Web3-Welt ist noch einfacher, aber nicht sicherer geworden. Mit einem Gefühl des Vertrauens in eine solch große Plattform haben die Betrüger das HoneyPot-Schema hierher verlegt.

Bevor wir verstehen, wie ein einfacher Messenger-Benutzer den HoneyPot auf Telegram erkennt und sich schützt, lass uns herausfinden, was dieses Schema ist.

Was ist ein HoneyPot?

HoneyPot oder "Köder" ist kein neues Betrugsschema, aber mit dem Aufkommen neuer Trends auf dem Kryptomarkt passt sich dieses Schema an sie an und es wird leider schwieriger, es aufzuspüren. Sein Kern ist, dass Angreifer Gelder von leichtgläubigen Benutzern locken.

Angreifer erstellen Projekte, fördern sie mit Versprechungen von unglaublichem finanziellem Nutzen unter den Benutzern und verschwinden dann mit den Mitteln der Benutzer. Zum Beispiel werden unerfahrenere Benutzer von der Idee der einfachen Mechanik eines bestimmten Projekts angezogen. Fortgeschrittene Benutzer würden sofort auf die Hauptprinzipien der Arbeit von Kryptowährungsprojekten achten und ihre eigene Analyse durchführen, bevor sie in das Projekt eintauchen und ihr Geld dafür geben.

Einfach gesagt, mit einem solchen Schema ist es für Betrüger wichtig, ein attraktives Angebot zu erstellen, das legitim und sicher aussieht und die Opfer dazu ermutigt, diesem Angebot zuzustimmen.

Alle Arten von psychologischer Manipulation und Druck sind das Hauptprinzip des HoneyPot, auf das Benutzer achten sollten, um es zu vermeiden.

Wo sich HoneyPot-Schemata verstecken

Es gibt mehrere Hauptbereiche in der Kryptoindustrie, in denen Betrüger ein Köder-Schema ausrollen und auf die der normale Benutzer achten sollte. Eine der beliebtesten ist die Erstellung und Verwendung gefälschter Smart Contracts und dApps. Auf den ersten Blick sehen sie durchaus legitim aus. Solch ein intelligenter Vertrag oder eine dezentrale Anwendung verspricht hohe Renditen oder die Teilnahme am Spiel, der Farm, dem Mining gegen eine Belohnung. In ihrem Code enthalten sie jedoch Bugs oder eine andere Sicherheitslücke. Die Sicherheitslücke ist ein Ersatzausgang für Betrüger, durch den sie unbemerkt mit den Mitteln der Benutzer davonlaufen.

Einige Betrüger erstellen anstelle von intelligenten Verträgen gefälschte Anlageplattformen. Sie können durchaus wie normale Börsen oder Fonds aussehen. Und sogar, für eine Weile, können sie legal arbeiten und den Anlegern das bringen, wofür sie gekommen sind. So versuchen die Angreifer, ein imaginäres Vertrauen aufzubauen. Aber irgendwann verschwinden betrügerische Börsen und Plattformen mit den Mitteln betrogener Benutzer.

Airdrop bleibt eines der beliebtesten Ereignisse im Kryptowährungsbereich. Dies ist ein ganz normaler Weg für neu aufgetauchte Projekte, um mehr Nutzer anzulocken. Die Betrüger haben jedoch gelernt, das HoneyPot-Schema auch in diese Richtung anzuwenden. Hier gilt das gleiche Prinzip - die Opfer mit Versprechungen von finanziellem Nutzen zu locken. Der Benutzer sendet Gelder an den Betrüger, in der Hoffnung, dass er in Zukunft mehr Token erhält. Daher ist es wichtig, auf Transparenz und Berichterstattung von Airdrop-Projekten zu achten. Airdrop-Bedingungen sollten ebenfalls transparent sein.

Widjet: https://cryptonica.news/ru/guides/tonald-trump-skam-otzyvy-i-obzor

Diese Methode ist heute eine der am häufigsten verwendeten Methoden. Am häufigsten sind Betrüger bei neuen Projekten beliebt, die gerade dabei sind, ihr Token auszugeben und es in der Gemeinschaft zu verteilen. Angreifer führen ein gefälschtes Projekttoken aus und kündigen es an Airdrop. Benutzer verbinden ihre Wallets und verlieren schließlich ihr Geld. Hier ist es für den Benutzer wichtig, die offiziellen Seiten der sozialen Netzwerke des Projekts zu überwachen und die Adresse jedes Links sorgfältig zu überprüfen.

Phishing ist auch Teil des HoneyPot-Schemas. Es werden gefälschte Websites bekannter Börsen und Plattformen erstellt, die genau wie echte aussehen. Über E-Mail-Newsletter oder andere Kommunikationskanäle werden die Betrüger aufgefordert, dem Link zu folgen und das Wallet zu verbinden. Auf diese Weise erhalten die Angreifer Zugriff auf das Wallet des Opfers. Klicke nie auf Links von unbekannten Benutzern und Projekten!

Betrüger legen gerne Köder an dezentralen Börsen an. Sie erstellen Handelspaare mit einem nicht vorhandenen Token. Wenn Benutzer ihre echten Token gegen gefälschte eintauschen, verlieren sie Geld. Das vorsichtige Verhalten bei wenig bekannten Projekten/Token ist Teil der digitalen "Hygiene".

Wie implementieren Betrüger HoneyPot auf Telegram?

Wie bereits oben erwähnt, ist es für skrupellose Marktteilnehmer wichtig, das Vertrauen der Nutzer zu gewinnen. Dazu erstellen sie einen thematischen Telegramm-Kanal, fördern ihn über integrierte Werbefunktionen, gewinnen mehrere zehntausend Abonnenten. Seit einiger Zeit veröffentlichen sie durchaus funktionierende Inhalte, werben aggressiv für ihren Kanal. Leider spielt die Popularität und das Vertrauen in Telegram den Betrügern in die Hände. Dies schafft ein falsches Gefühl der Sicherheit. Im Folgenden werden wir darüber sprechen, wie ein normaler Benutzer einen Scam-Kanal erkennen kann.

Als nächstes erhält dieses Schema mehrere Varianten der Entwicklung von Ereignissen. Betrüger werfen unbemerkt eine Mausefalle. Da die Minispiele jetzt im Messenger für Furore gesorgt haben, stört es Angreifer nicht, ihr eigenes zu "starten". Sie drehen ihr Produkt auf, versprechen, ein Spiel-Token zu starten, und bitten dich dein Wallet für die Verteilung schneller anzuschließen. Als nächstes greifen sie auf das Wallet zu und pumpen alle Gelder des Benutzers aus. Wenn du dich über das Projekt nicht sicher bist, solltest du dein Wallet nicht daran verbinden.

Widjet: https://cryptonica.news/ru/guides/rejting-vk-teper-v-telegram-chto-takoe-bot-major

Es gibt eine andere Option. Nachdem die Betrüger die richtige Zielgruppe auf ihrem Kanal gesammelt haben, erstellen sie eine Kopie davon mit der gleichen Anzahl von Abonnenten in Form von Bots. Als nächstes geben die Betrüger dem Kanal mit Bots einen benutzerdefinierten Namen für einen Kanal mit Live-Publikum. Auf dem "Live" -Kanal erscheint ein gefälschtes Token / Projekt, das die Opfer mit Geldern lockt. Dieser Kanal wird auch in den Status "Geschlossen" umgewandelt. Eine Beschwerde über den Betrug des Benutzers kommt jetzt mit den Bots in den Kanal. Der Support kann diese Beschwerden ignorieren, da es keinen Betrug im Kanal mit Bots gibt. Und leider ist dies ein Fehler in der Sicherheit von Telegram, das von Angreifern verwendet wird.

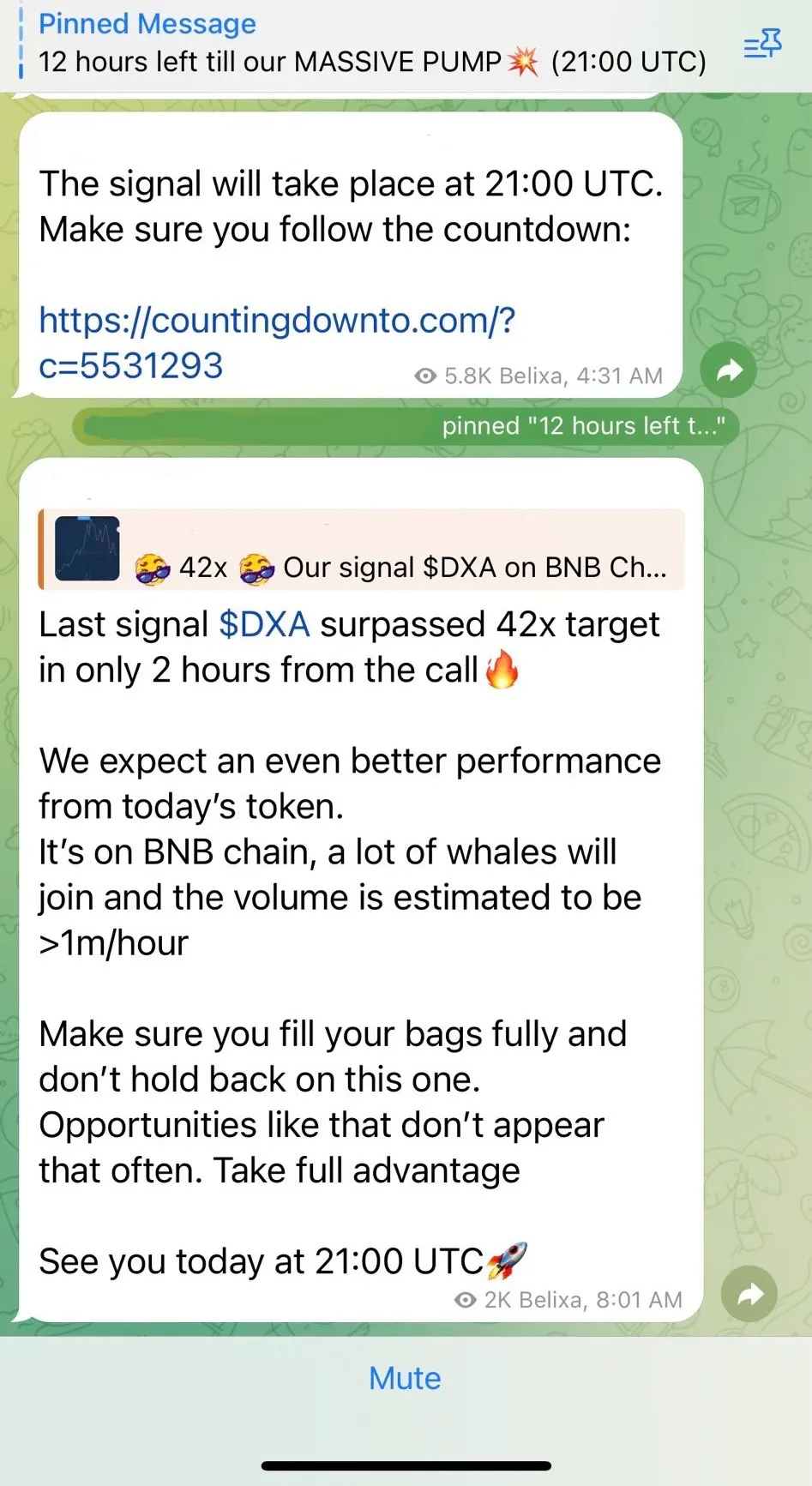

Hier ist ein Beispiel für ein HoneyPot-Schema. Beachte, wie Manipulationen von Betrügern aussehen können, um nicht darauf reinzufallen:

Wie man sich vor HoneyPot schützt

Denk daran, dass die primäre Aufgabe vor einem Betrüger bei der Implementierung eines HoneyPot-Schemas darin besteht, Vertrauen bei den Benutzern zu gewinnen. Sie werden Mühe und Zeit damit verbringen und wahrscheinlich zunächst nach den Regeln spielen, dein Vertrauen gewinnen und sogar zur Durchführung deiner eigenen Analyse aufrufen und sich zurückhaltend verhalten, wenn es darum geht, zu einer bestimmten Handlung aufzurufen.

In diesem Fall ist es für den Benutzer fast unmöglich, ein Scam-Projekt von einem legitimen Projekt zu unterscheiden. Und dennoch bleibt die goldene Regel, eigene Projektanalysen durchzuführen, funktionierend.

Überprüfe immer die Richtigkeit der Kanäle und Konten, insbesondere wenn es um dein Geld und deine persönlichen Daten geht. Kanäle mit fehlenden Reaktionen auf Beiträge und deaktivierten Kommentaren sind verdächtig. Neu erstellte Feeds und Seiten ihrer Administratoren sind ebenfalls alarmierende Töne.

Überprüfe die Legitimität des Projekts in Foren und Communities von Drittanbietern. Die Projekte sollten mindestens ein Whitepaper haben. Smart Contracts solcher Projekte müssen einer Sicherheitsüberprüfung unterzogen werden. Achte also auf diesen Aspekt.

Klicke nicht auf verdächtige Links, die auf dem Kanal oder in den Kommentaren unter den Beiträgen erscheinen könnten. Teile deine Daten nicht und gehe durch die 2FA deines Telegram-Kontos.

Sei vorsichtig bei Projekten, die kurzfristig zu hohe Renditen bieten. Und zum Schutz vor Phishing verwende Antivirus und spezielle Software.

Fazit

Es gibt keine hundertprozentige Garantie für den Schutz vor HoneyPot-Systemen. Der Benutzer kann sich jedoch so gut wie möglich schützen. Führe deine eigene Analyse durch und lerne, potenzielle Scam-Projekte zu erkennen. Und wenn es doch passiert, dass du gescammt wurdest, solltest du dich umgehend an die Polizei und Cybersicherheitsexperten wenden.